Vurdering av risiko

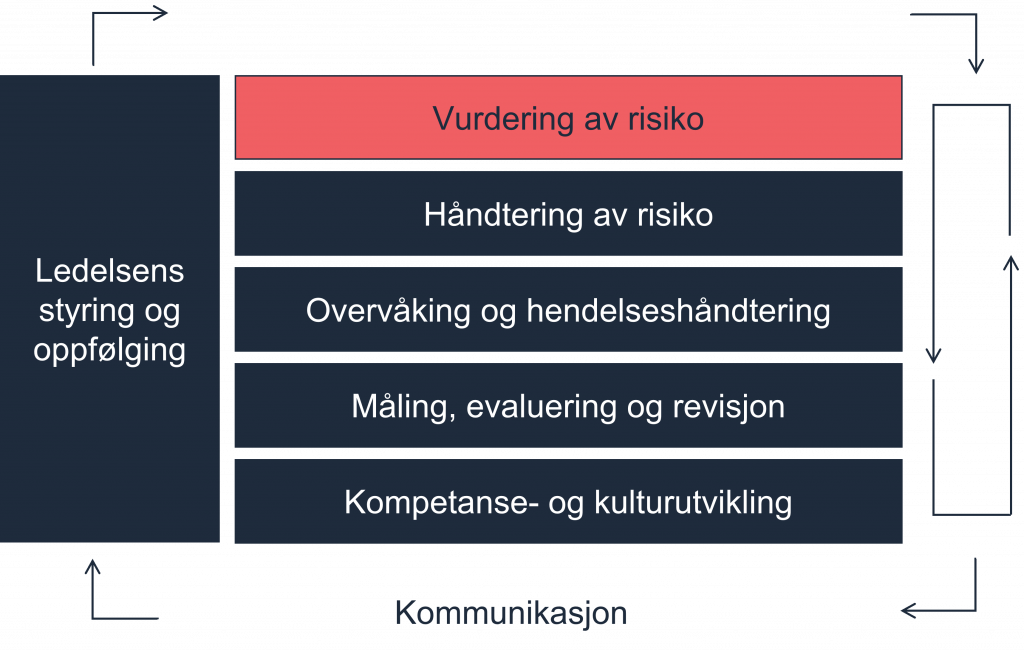

Vurdering av risiko er «hjertet» i internkontrollen. Risiko som angår informasjonssikkerhet må identifiseres, analyseres og evalueres.

Disse sidene utdyper anbefalingene om styring av informasjonssikkerhet og personopplysningsvern du finner på sikkert.no. Foreløpig ligger noe informasjon begge steder. Vi jobber med å justere veiledningen på Digdir.no.

Målgruppe

- Fagansvarlig informasjonssikkerhet

- hele beskrivelsen

- Personer som skal forberede, lede eller gjennomføre enkeltaktiviteter

- enkeltaktiviteter avhengig av ansvarsområde

1. Innledning

Vurdering av risiko må gjennomføres i tilstrekkelig omfang og på hensiktsmessig detaljeringsnivå. Vurderingene kan gjelde

- hele virksomheten på strategisk nivå

- enkelte oppgaver eller tjenester, eller

- spesifikke informasjonssystemer eller deler av disse

Leders må sørge for å ha god nok oversikt og vurdere risiko innenfor sitt ansvarsområde. Innen informasjonssikkerhet handler dette primært om operasjonell risiko – hva som kan skje ved gjennomføring av oppgaver, leveranse av tjenester og bruk av digitale systemer.

1.1 Risikoeiere og vurdering av risiko

Ledere som er mål- og resultatansvarlige for et område, blir som regel også utpekt som risikoeiere for området. Det er de som er ansvarlig for resultater, måloppnåelse og hvordan arbeidet gjennomføres. De blir dermed også ansvarlige for å identifisere og håndtere risikoer som kan hindre eller redusere måloppnåelse, effektivitet og regelverksetterlevelse.

Risikoeiere må gjennomføre risikovurderinger for å vite hvilke risikoer som er så store at de må håndteres. Der flere risikoeiere benytter et felles informasjonssystem, må systemeieren sikre tilstrekkelig vurdering og håndtering av risiko. Risikoeierne skal uansett involveres. Det er fremdeles de som er ansvarlige for risikoene ved bruk av fellessystemet.

1.2 Aktiviteter

Vurdering av risiko er her delt inn i to deler:

- Aktiviteter som gjennomføres for å ha oversikt, prioritere ressursbruk og vurdere behov for grundigere risikovurdering

- Planlegge og gjennomføre risikovurdering (av oppgaver, tjenester eller informasjonssystemer)

Det er verken mulig eller hensiktsmessig å gjennomføre grundige risikovurderinger på all informasjonsbehandling og alle informasjonssystemer. Det er flere delaktiviteter som gjennomføres for å ha god nok oversikt over et ansvarsområde og for å kunne prioritere hvor man skal gå i dybden.

Del 1 – Ha oversikt og prioritere

- Foranalyse av eget ansvarsområde

- Analysere eksterne krav

- Gruppere eller dele opp

- Vurdere behov for risikovurderinger

- Holde oversikt over gjennomførte risikovurderinger

Del 2 – Planlegge og gjennomføre risikovurdering

- Planlegge risikovurdering

- Gjennomføre risikovurdering

- Vurdere risiko etter hendelser

- Vurdere risiko ved anskaffelser og utvikling

2. Ha oversikt og prioritere

Ansvarlig for gjennomføring:

- Risikoeiere og systemeiere fellessystem samt de prosessledere som skal lede eller gi støtte under gjennomføringen.

2.1 Om aktiviteten

Hovedinnhold i aktiviteten

Risikoeiere og systemeiere fellessystem må holde oversikt over eget ansvarsområde, gruppere det i hensiktsmessige delområder, og prioritere hvor og når de bør få gjennomført nye eller oppdaterte risikovurderinger.

Å ha oversikt og prioritere gjøres ved bruk av fem delaktiviteter:

- Foranalyse av eget ansvarsområde

- Analysere eksterne krav

- Gruppere eller dele opp

- Vurdere behov for risikovurderinger

- Holde oversikt over gjennomførte risikovurderinger

Disse er beskrevet under.

Systematisk oppfølging

Dette er en aktivitet som vil gjentas jevnlig. Det vil etter hvert kreve vesentlig mindre tid og ressurser å gjennomføre enn første gangen det gjøres.

Når aktiviteten gjentas senere handler det mest om oppdateringer:

- De ansvarlige bør periodisk, for eksempel årlig, foreta en gjennomgang av foranalysen og grupperingen/oppdelingen for å se om de vurderingene som er gjort tidligere fortsatt er hensiktsmessige.

- Behov for risikovurderinger bør vurderes jevnlig. Dette er i realiteten en svært overordnet risikovurdering. Den kan med fordel gjøres i tilknytning til den ordinære årsplanleggingen.

- Oversikten over gjennomførte risikovurderinger bør oppdateres når vurdering av risiko planlegges eller blir gjennomført.

- Alle trinnene bør gjennomføres helt eller delvis ved etablering av nye arbeidsoppgaver og når man vurderer å ta i bruk eller anskaffe nye IKT-systemer.

2.2 Foranalyse av eget ansvarsområde

Formål og innhold i foranalyser

En risikoeier må ha god oversikt over hvilke oppgaver og tjenester som utføres, og informasjonsbehandlingen i disse, for å kunne arbeide effektivt med informasjonssikkerhet på sitt ansvarsområde. God oversikt vil blant annet gjøre risikoeier i stand til å vurdere behov for grundigere vurdering og håndtering av risiko, og å vurdere status på eget ansvarsområde.

Foranalysen gjør at man kan ha en systematisk og kunnskapsbasert tilnærming når man skal prioritere arbeidet med informasjonssikkerhet. Når alle risikoeiere i virksomheten har god oversikt over sine ansvarsområder, vil arbeidet med styring av informasjonssikkerhet bli mer effektivt og målrettet.

Alle risikoeiere bør derfor gjennomføre en foranalyse av eget ansvarsområde. Den bør omfatte

- oppgaver og tjenester som utføres

- informasjonen som behandles i disse

- IKT-system som benyttes

- sentrale trusler, farer og sårbarheter

Systemeiere fellessystem bør få utført en forenklet foranalyse for fellessystemene de har ansvaret for. Disse bør basere seg på foranalysene til risikoeierne. Risikoeierne bør derfor ha gjennomført sine foranalyser først. Systemeiere fellessystem kan også basere seg på foranalysene til noen risikoeiere, og oppdatere etter hvert som flere blir ferdig.

Trinnene i foranalysen

Foranalysen består av følgende trinn:

- Identifisere oppgaver og informasjonstyper

- hvilke oppgaver og tjenester som utføres innen ansvarsområdet

- hvilke informasjonstyper som behandles i de ulike oppgavene

- Finne høyeste konsekvensnivå som brudd på konfidensialitet, integritet og tilgjengelighet kan medføre

- Overordnet vurdering av trusler, farer og sårbarheter

Foranalysene til risikoeierne bør omfatte alle de tre deltrinnene. Foranalysene til systemeiere fellessystem bør som minimum omfatte trinn 2 og trinn 3.

Konsekvensnivået i trinnet Finne høyeste konsekvensnivå skal velges på bakgrunn av virksomhetsledelsens føringer for konsekvensnivå. Denne veiledningen har eksempel på slike føringer i retningslinjen Forstå, vurdere og håndtere risiko som er en del av eksempelsamlingen i dette veiledningsmateriellet.

Begrepet verdivurdering brukes ikke i denne veiledningen, men en tilsvarende vurdering er en del av foranalysen.

En foranalyse omfatter blant annet det noen kaller verdivurdering. «Verdivurdering» innen informasjonssikkerhet handler om å synliggjøre hvor store konsekvensene kan bli, dersom det blir brudd på informasjonssikkerheten til ulike deler av informasjonen som behandles og det tekniske utstyret som benyttes.

For å skape en klarere forståelse av hva dette egentlig handler om, har vi valgt å ikke bruke begrepet verdivurdering. Selve innholdet i det som kalles «verdivurdering» er imidlertid integrert i det vi kaller foranalyse.

Det er viktig å finne et passende detaljeringsnivå

Det er viktig at man i trinn 1 klarer å finne et passende detaljeringsnivå for både arbeidsoppgaver og informasjonstyper. Å bli for detaljert er en fallgruve mange har gått i når de har prøvd på lignende tidligere. Dette veiledningsmateriellet har en rekke eksempler på typiske arbeidsoppgaver og tilhørende informasjonstyper. Eksemplene illustrerer det vi mener er et passende nivå.

Koordinert arbeid på tvers av virksomheten

Det kan være hensiktsmessig å bygge opp en samlet oversikt over oppgaver og tjenester, informasjonsbehandlingen i disse, og hvilken betydning de har for hele virksomheten.

Se derfor også vår beskrivelse av etableringsaktiviteten Identifisere typiske oppgave- og informasjonstyper. Den samlede oversikten kan bygges opp gradvis etter hvert som dette gjennomføres i virksomhetens organisatoriske enheter.

Virksomhetens behov for helhetlig oversikt

Trinn 1 i foranalysen og tilhørende mal fra Digitaliseringsdirektoratet gir et viktig felles grunnlag for å

- vurdere og håndtere risiko innen informasjonssikkerhet

- etterleve personvernregelverket (som er mye mer enn informasjonssikkerhet)

- identifisere muligheter og begrensninger for datadeling

- etterleve lov om nasjonal sikkerhet (sikkerhetsloven)

- sikre tilstrekkelig forvaltningsmessig dokumentasjon (arkivlova)

- forbedre prosesser i den enkelte organisatoriske enhet

- samordne arbeidsoppgaver på tvers i virksomheten

Det er det videre arbeidet med informasjonssikkerhet som dekkes av dette veiledningsmateriellet.

Det er viktig å forstå at informasjonssikkerhet gjelder all informasjonsbehandling, inkludert behandling av personopplysninger. Samtidig omfatter personvernregelverket mer enn informasjonssikkerhet.

Hjelp til gjennomføring

Praktisk hjelp til gjennomføring av foranalysen er nærmere beskrevet på egne sider:

Maler til bruk i gjennomføringen kan lastes ned fra samlesiden for maler og eksempler:

2.3 Analysere eksterne krav

En foranalyse bør blant annet gi en oversikt over relevante regler og avtaler for de arbeidsoppgaver som utføres og de IKT-systemer som benyttes.

Risikoeierne og systemeiere fellessystem må normalt få analysert disse eksterne kravene nærmere for å identifisere hvilke spesifikke tiltak som eventuelt må etableres for at kravene skal etterleves. Vesentlige deler av dette kan allerede være gjort dersom virksomheten har gjennomført etableringsaktiviteten Felles analyse av eksterne krav. De ansvarlige bør vurdere om resultatet fra en felles analyse er dekkende for de regler og avtaler som gjelder deres ansvarsområde.

Dersom noe mangler helt eller delvis, må de sørge for at en grundigere analyse blir gjennomført for arbeidsoppgaver og IKT-system de har ansvaret for.

Resultatet vil normalt være en oversikt av spesifikke tiltak eller typer tiltak. Dette er avhengig av reglene og avtalenes utforming. Dette benyttes i videre arbeid med vurdering og håndtering av risiko.

Som minimum må de ansvarlige forsikre seg om at krav til spesifikke sikkerhetstiltak er en del av virksomhetens fellessikring. Alternativt må de sørge for at sikkerhetstiltak blir etablert som tilleggssikring for sine arbeidsoppgaver eller IKT-systemer. Dette er en del av det som inngår i håndtering av risiko, og aktiviteter for dette er beskrevet under hovedaktiviteten Håndtering av risiko.

2.4 Gruppere eller dele opp

Et ansvarsområde kan være enkelt og oversiktlig eller stort og komplekst. Når man skal avgjøre hvor og om det er behov for grundigere risikovurderinger, vil det ofte være hensiktsmessig eller nødvendig å slå noe sammen i større grupper eller dele noe opp i mindre delområder.

Gjennomføring

Gruppering og oppdeling gjennomføres basert på arbeidet i foranalysen.

I enkelte organisatoriske enheter med ensartete arbeidsoppgaver, standard IKT-systemer, gode rutiner og høy kompetanse, vil det kunne være nok å gjennomføre både behovs- og risikovurderingene samlet for alle de oppgavene som utføres og systemene som benyttes. Oppgavene og IKT-systemene kan da samles i én eller noen få grupper som vurderingene gjøres samlet på.

I enheter med stor variasjon i typer oppgaver og tjenester, prosjekter, IKT-systemer, rutiner og/eller kompetanse, vil det ofte være behov for å dele opp i mindre delområder. Uten en slik oppdeling kan vurderingene få for stor avstand til oppgaveutføringen. Kvaliteten på vurderingene kan da lett bli for dårlig, og vesentlige risikoer kan forbli uoppdaget eller ikke bli håndtert.

Det kan også være aktuelt å skille ut noen komplekse eller kritiske enheter, prosjekter, oppgaver eller IKT-systemer, og vurdere disse for seg selv. Resten behandles samlet, som en gruppe.

Komplekse eller kritiske IKT-systemer kan også i enkelte tilfeller med fordel deles opp i ulike deler som vurderes for seg.

Dokumentere

Områdene man ender opp med etter å ha gruppert et ansvarsområde, bør kort beskrives i malen eller verktøyet man skal benytte videre i vurderingen av behov for risikovurderinger. Omfang og avgrensninger bør spesifiseres slik at man over tid kan se hva som er og ikke er dekket i de ulike områdene.

Maler og eksempler

Til dokumenteringen av dette trinnet anbefales følgende som hjelp:

Denne malen benyttes videre både i trinnet Vurdere behov for risikovurderinger og trinnet Holde oversikt over gjennomførte risikovurderinger.

2.5 Vurdere behov for risikovurderinger

Hensikten med å vurdere behovet for risikovurderinger er å prioritere ressursbruken og bidra til effektivt arbeid med informasjonssikkerhet. Virksomheter har på den ene siden behov for at risikovurderinger blir gjennomført og oppdatert systematisk. På den andre siden koster risikovurderinger ressurser. Det kan derfor være en utfordring å vite når og om man bør gjennomføre risikovurderinger.

Vurderinger av behovet for risikovurdering bør gjennomføres på hvert av de områdene man har gruppert ansvarsområdet i når man gjennomførte forrige delaktivitet Gruppere eller dele opp.

Tilnærming

Vurderingen avdekker hvor usikker den ansvarlige er på om risikoene innen området kan aksepteres uten ytterligere vurdering og håndtering av risiko. Vi anbefaler at nivåene stor, moderat og lav usikkerhet benyttes. Dersom man får stor variasjon i usikkerheten av det man vurderer, bør man gå tilbake til forrige delaktivitet Gruppere eller dele opp, foreta en ny oppdeling, og gjenta behovsvurderingen for aktuelle deler.

Gjennomføring

I foranalysen har man identifisert høyeste konsekvensnivå for konfidensialitet, integritet og tilgjengelighet på de oppgavene og IKT-systemene som inngår i den grupperingen man ser på. Dette bør danne utgangspunktet for vurdering av behov for risikovurderinger.

Vi anbefaler å vurdere behov for risikovurderinger som en enkel kvalitativ og skjønnsmessig vurdering, ved bruk av støttespørsmål.

- Hva er høyeste konsekvensnivå innen området?

- Hvor god oversikt har vi over området?

- Er det tidligere gjort gode risikovurderinger og en systematisk håndtering av risiko på dette området?

- Har det skjedd vesentlige endringer? (for eksempel i oppgaveløsningen, tjenesteutformingen, informasjon som behandles, digitale systemer som benyttes, trusler og lignende)

- Hvor stor usikkerhet har vi om risikoene på området kan aksepteres i henhold til virksomhetens kriterier for å akseptere risiko?

Etter å ha vurdert støttespørsmålene, tar den ansvarlige stilling til hvor usikker vedkommende er på om risikoene innen området kan aksepteres uten ytterligere vurdering. Referansen for dette vil være de kriterier virksomhetsledelsen har fastsatt for å akseptere risiko.

Et fast sett av beslutningskriterier bør benyttes når man skal avgjøre om, og eventuelt når, det bør gjennomføres risikovurderinger.

Føringer fra virksomhetsledelsen

Både felles støttespørsmål, usikkerhetsnivå og beslutningskriterier bør være besluttet på virksomhetsnivå og dokumentert i virksomhetens styrende dokumenter. Vi har et eksempel i en egen retningslinje for dette: Vurdere behov for risikovurderinger.

Dokumentere

Resultatet av behovsvurderingen og planene for nye risikovurderinger bør dokumenteres på samme sted som ble benyttet i forrige trinn Gruppere eller dele opp.

Maler og eksempler

Til dette trinnet anbefales følgende som hjelp:

2.6 Holde oversikt over gjennomførte risikovurderinger

Etter hvert som planlagte risikovurderinger blir gjennomført, anbefaler vi at følgende dokumenteres på samme sted som blir benyttet i de to trinnene beskrevet foran:

- Dato for gjennomført risikovurdering

- Referanse til dokumentasjon av risikovurderingen

- Høyeste risikonivå identifisert i risikovurderingen

- Kunnskapsstyrke for risikovurderingen samlet

Dette vil skape en helhetsoversikt og være til hjelp når man senere skal oppdatere behovsvurderingen.

Maler og eksempler

Til dette trinnet anbefales følgende som hjelp:

3. Planlegge risikovurdering

Ansvarlig for gjennomføring:

- Risikoeiere og systemeiere fellessystem samt de prosessledere disse engasjerer for å planlegge og lede gjennomføringen av risikovurderinger.

3.1 Bakgrunn

For å få god kvalitet på gjennomføringen av risikovurderinger bør man alltid planlegge godt før selve arbeidet starter. Planleggingen bør skje i samarbeid mellom den ansvarlige risikoeier eller systemeier fellessystem og den som pekes ut som prosessleder.

3.2 Innhold

Man bør først utforme et tydelig mandat med omfang og avgrensninger. Mandatet bør blant annet klargjøre om formålet er en standard risikovurdering, eller om det er spesielle forventninger til ulike deler. Man bør også avklare om risikohåndteringsaktiviteten Foreslå håndtering av risikoer er en del av oppgaven.

Deltakere i arbeidet må velges ut fra hvor god kjennskap de har til det som skal vurderes. Man må videre ta stilling til fremgangsmåte, vurdere behov for eventuelle spesialister og ta stilling til hvordan arbeidet skal dokumenteres. Ressursbruk bør estimeres, og prosessleder bør informere deltakerne i god tid i forkant om hvilken individuell forberedelse det er behov for.

3.3 Typiske tema i planleggingen

Følgende er typiske tema i planleggingen:

- Mandat

- Konkurransegrunnlag (hvis det er aktuelt)

- Omfang og avgrensning

- Formålet med risikovurderingen

- Valg av deltakere

- Valg av fremgangsmåte (metode)

- Behov for spesialister

- Krav til dokumentasjon

- Overgang til håndtering av risiko etter vurderingen

- Estimere ressursbruk

- Forberedelse for deltakerne i risikovurderinger

Hjelp til gjennomføring

Praktisk hjelp til planlegging av risikovurderinger for den som er ansvarlig og den som skal være prosessleder for risikovurderingen er beskrevet på en egen side:

4. Gjennomføre risikovurdering

Ansvarlig for gjennomføring:

- Risikoeiere og systemeiere fellessystem samt de prosessledere eller andre disse engasjerer for å lede gjennomføringen av risikovurderinger.

4.1 Innhold i risikovurderinger

Å gjennomføre en risikovurdering innebærer å

- identifisere relevante risikoer

- analysere hver enkelt av dem, og estimere størrelsen på konsekvens, tilhørende sannsynlighet og fastsette risikonivå

- evaluere om risikoene kan aksepteres som de er, eller om de trenger mer håndtering.

Det kan også være behov for å gjennomføre noen innledende aktiviteter for å få tilstrekkelig oversikt og finne riktig innretning på arbeidet. Dette vil normalt omfatte å

- etablere felles referanseramme og begrepsforståelse

- vurdere obs-områder på bakgrunn av foranalyser og tidligere risikovurderinger

Til slutt i arbeidet bør man notere noe overordnet om kvaliteten på arbeidet og kunnskapsstyrken i resultatet. Risikovurderinger er beslutningsgrunnlag for ledere. Informasjon om kvalitet og kunnskapsstyrke kan være viktig.

Føringer for arbeidet

Virksomhetsledelsen bør ha gitt klare føringer for gjennomføring av risikovurderinger samt kriterier for å akseptere risiko.

Eksempler på slike føringer finnes i retningslinjen Forstå, vurdere og håndtere risiko, som er en del av eksempelsamlingen i dette veiledningsmateriellet.

Dokumentasjon

Vi anbefaler at resultatet fra risikovurderinger presenteres i et overordnet risikonotat som oppsummerer sentrale deler av gjennomføringen, med en oversiktlig risikotabell som vedlegg.

4.2 Om gjennomføring

Svært enkle risikovurderinger kan gjennomføres av en leder eller en fagansvarlig. Litt mer omfattende risikovurderinger bør ledes av en prosessleder.

Ved vurderinger av felles IKT-system, bør systemeier fellessystem involvere de risikoeierne som benytter systemet, da det er risiko tilknyttet deres oppgaver og tjenester det handler om.

4.3 Kort om Digitaliseringsdirektoratets metode

Risikovurderinger bør gjennomføres på en systematisk måte. Digitaliseringsdirektoratet har utarbeidet en fremgangsmåte som kan benyttes som utgangspunkt og kjerne i de fleste tilfeller innen informasjonssikkerhet. Vi omtaler den her som «metoden» ved gjennomføring av risikovurderinger.

Metoden er en fleksibel «standardvariant». Det er viktig at prosessleder tilpasser bruken til det som skal vurderes. Det gjelder for eksempel på valgt område, detaljeringsnivå og tidsbruk på de ulike trinnene.

Metoden følger grunnstrukturen for risikovurdering i den overordnede risikostyringsstandarden ISO 31000. Den er videre basert på grovanalyse som grunnleggende metode. Den er også inspirert av informasjonssikkerhetsstandarden ISO/IEC 27005 og andre metoder, veiledninger og praksiser.

Digitaliseringsdirektoratet anbefaler at virksomheter som ikke allerede har en metode som fungerer godt benytter denne metoden som utgangspunkt for sine vurderinger.

Metoden kan ved behov suppleres av flere ulike støttemetoder. Prosessleder bør ha mulighet til å hente inn eksperter på slike hvis det er behov for det.

Hjelp til gjennomføring

Denne aktiviteten og Digitaliseringsdirektoratets metode er nærmere beskrevet på denne siden, tilpasset den som skal være prosessleder for risikovurderinger:

Maler og eksempler

For gjennomføring av risikovurderinger ved hjelp av Digitaliseringsdirektoratets metode kan dette brukes for å støtte gjennomføringen:

4.4 Identifisere risiko

Her skal man utarbeide en hensiktsmessig oversikt over relevante informasjonssikkerhetsrisikoer, det vil si hvilke hendelser som kan føre til informasjonssikkerhetsbrudd og uønskede konsekvenser.

Den innledende teknikken er ofte en idédugnad om hva som kan skje av uønskede hendelser, informasjonssikkerhetsbrudd og konsekvenser. Dette gjennomføres gjerne i en gruppe av personer som kjenner problemområdet godt.

Deretter må man bearbeide ideene for å få passende risikobeskrivelser. Risikoer kan beskrives på ulike måter avhengig av behov. Gode risikobeskrivelser har gjerne med noen stikkord om

(1) innledende hendelse(r)

(2) informasjonssikkerhetsbruddet

(3) de uønskede konsekvensene som kan oppstå

Dersom føringene fra virksomhetsledelsen inneholder konsekvenskategorier, anbefaler vi at man som en del av identifiseringen også nevner hvilke av disse som i vesentlig grad blir berørt. Det kommer til nytte både i trinnet analysere og i risikohåndteringen senere.

4.5 Analysere risiko

Her skal de som er med i risikovurderingen analysere hver enkelt risiko og estimere størrelsen på konsekvens, tilhørende sannsynlighet og fastsette risikonivået. Det er oftest hensiktsmessig å bruke nivå for å uttrykke slike størrelser, for eksempel lav, moderat, høy og svært høy. I estimatene må man vurdere den aktuelle risikoen opp mot de beskrivelser og føringer om nivåer og lignende som ledelsen har gitt.

Hvor omfattende selve analysen av den enkelte risiko bør være, er avhengig av risikoens kompleksitet og antatte størrelse. Risikobeskrivelsen og kompetansen til deltakerne i risikovurderingen bør gi hjelp til å finne riktig ressurs- og detaljeringsnivå på analysen.

Det er viktig at de som deltar i risikovurderingen får rimelig oversikt over, diskuterer og skaper en felles forståelse av innhold og realisme i hendelsesforløpene som inngår i risikobeskrivelsen.

Estimere konsekvensnivå

Størrelsen på konsekvens estimeres oftest ved å velge det mest forventede konsekvensnivået som følge av den aktuelle risikobeskrivelsen.

Estimere tilhørende sannsynlighetsnivå

Tilhørende sannsynlighet er sannsynligheten for at konsekvensnivået/-nivåene man valgte foran vil oppstå.

I estimatet av sannsynlighetsnivå bør man vurdere og se i sammenheng.

- historisk hyppighet, eller det man vet om hyppighet, på både informasjonssikkerhetsbruddet og de aktuelle konsekvensnivåene

- relevante trusselaktørers intensjon (motivasjon og vilje) og kapasitet, dersom en trusselaktør er involvert i risikobeskrivelsen

- styrken på relevante sikkerhetstiltak som er etablert, eller generelt om sårbarhetsnivå

Støtte til å finne hvilket sannsynlighetsnivå vurderingene rundt dette gir, bør finnes i føringene fra ledelsen.

Fastsette risikonivå

Størrelsen på selve risikoen finner man normalt ved hjelp av en risikomatrise. Matrisen må vise konsekvensnivå langs en akse og sannsynlighetsnivå langs den andre. Føringer for hvilke kombinasjoner av konsekvens og sannsynlighet som skal gi hvilket risikonivå bør være gitt av ledelsen.

Å finne risikonivået innebærer å bruke estimatene av konsekvens og sannsynlighet og slå opp i den normerende matrisen.

Til slutt bør man vurdere om det er andre kombinasjoner av konsekvensnivå og tilhørende sannsynlighetsnivå som vil gi et høyere risikonivå enn det man har arbeidet med. Dersom man mener andre kombinasjoner gir et høyere risikonivå, bør man velge det aktuelle konsekvensnivået og estimere tilhørende sannsynlighet og risikonivå på nytt.

4.6 Evaluere risiko

Her skal man avgjøre om de enkelte risikoene kan aksepteres som de er, eller om de trenger mer håndtering. Størrelsen på risikoen og hva som er gjort tidligere for å håndtere denne eller lignende risikoer, må da sees opp mot ledelsens føringer for å akseptere risiko.

4.7 Oppfølging

Resultatet fra en risikovurdering er en oversikt over identifiserte risikoer, deres risikostørrelse og om de kan aksepteres eller ikke uten ytterligere risikohåndtering. Dersom de ikke kan aksepteres, må risikoeier få gjennomført aktiviteten Foreslå håndtering av risikoer, under hovedaktiviteten Håndtering av risiko.

Mange velger å inkludere denne oppfølgingsaktiviteten i mandatet for en risikovurdering. De to aktivitetene gjennomføres da fortløpende av samme arbeidsgruppe.

5. Vurdere risiko etter hendelser

Ansvarlig for gjennomføring:

- Risikoeiere og systemeiere fellessystem samt de personer disse peker ut for å vurdere risiko etter hendelser.

5.1 Om aktiviteten

Virksomhetens rutiner for overvåking og hendelseshåndtering vil ofte medføre at informasjonssikkerhetshendelser blir rapportert til relevante risikoeiere. Disse bør da ha retningslinjer for hvem som skal håndtere hendelsene og hvordan.

Som en del av hendelseshåndteringen vil man kunne oppdage at dette er hendelser som man ikke har vært oppmerksom på i tidligere risikovurderinger, eller at man ikke har analysert dem godt nok.

De ansvarlige risikoeierne må da sørge for at det blir gjennomført en avgrenset behovsvurdering og eventuelt påfølgende vurdering og håndtering av risiko for denne og relevante tilgrensende hendelser. Det beste vil ofte være at risikoeierne på forhånd har etablert retningslinjer for hvem som skal gjennomføre eller være prosessleder for dette arbeidet.

Selve gjennomføringen bør følge sentrale deler av delaktivitetene:

- Vurdere behov for risikovurderinger

- Planlegge risikovurdering

- Gjennomføre risikovurdering

Omfanget vil imidlertid være avgrenset til denne type hendelser. Det vil normalt gjøre organiseringen og gjennomføringen mye enklere. Man gjennomfører bare det som er relevant.

Resultatet bør dokumenteres på en hensiktsmessig måte. Dersom evalueringen som skal gjøres til slutt i vurderingen viser at risikoer må håndteres, bør man gjennomføre aktiviteten Foreslå håndtering av risikoer. Den er beskrevet under hovedaktiviteten Håndtering av risiko.

6. Vurdere risiko ved anskaffelser og utvikling

Ansvarlig for gjennomføring:

- Risikoeiere og systemeiere fellessystem samt de prosjekt- eller prosessledere disse engasjerer for å planlegge og lede gjennomføringen av anskaffelser eller utviklingsarbeid.

6.1 Om aktiviteten

Ansvaret for virksomhetens oppgaver og tjenester, og styring av risiko for disse, er uavhengig av hvordan man legger opp oppgaveløsningen. Utgangspunktet bør alltid være at man har god oversikt over oppgaver og tjenester, informasjonsbehandlingen i disse og behovet for informasjonssikkerhet.

Når man anskaffer produkter som skal inngå i informasjonssystemer eller kjøper tjenester hvor andre virksomheter skal utføre deler av informasjonsbehandlingen bør man gjøre vurderinger av hvordan informasjonssikkerhetsbehovet skal ivaretas.

6.2 Hvordan identifisere behov og krav

Enkelte overordnede sikkerhetsmessige behov, som at systemet skal ha tilgangsstyring, kan identifiseres med samme analytiske tilnærming som ved identifiseringen av funksjonelle behov.

Noen spesifikke krav kan også bli identifisert gjennom delaktiviteten Analysere eksterne krav.

For å få en tilstrekkelig oversikt over behovene bør man imidlertid også gjennomføre en eller flere risikovurderinger, avhengig av om kravene skal utformes i forkant eller underveis i anskaffelses- eller utviklingsprosessen.

Selve gjennomføringen bør følge sentrale deler av delaktivitetene Vurdere behov for risikovurderinger, Planlegge risikovurdering og Gjennomføre risikovurdering. Innretning og omfang vil imidlertid være avgrenset til det aktuelle informasjonssystemet. Den praktiske gjennomføringen av risikovurderingen må også tilpasses egenarten til informasjonssystemet og fremgangsmåten man benytter i anskaffelses- eller utviklingsprosessen.

Når man skal bruke tjenesteleveranser i oppgaveløsningen vil det alltid være behov for å vurdere hvordan det endrer på ting, og vurdere og håndtere av risiko i den nye situasjonen, siden det innebærer at en annen virksomhet får et avtalefestet ansvar for informasjonsbehandlingen i en eller flere av virksomhetens oppgaver og tjenester.

Det vil i noen tilfeller være regelverk som stiller krav om spesifikke tiltak. For eksempel må det som regel inngås en databehandleravtale om en annen part skal behandle personopplysninger, eller sikkerhetsavtale og andre tiltak for leveranser til skjermingsverdige informasjonssystemer (sikkerhetsloven).

Det er behov for tydelig ansvarsdeling. Ulike tjenester vil ha ulik fordeling av ansvar for sikkerhet mellom kunde og leverandør.

Det kan i noen tilfeller være behov for samhandling i styringsaktiviteter, for eksempel ved at leverandør skal bidra i vurderinger av risiko. Det er imidlertid spesielt viktig med fordeling av ansvar for sikkerhetstiltak.

- Hvilke sikkerhetstiltak har leverandøren ansvaret for at er etablert og fungerer etter hensikten?

- Hvilke sikkerhetstiltak er det delt ansvar for?

Dette gjelder også ved kjøp av standardiserte tjenester (for eksempel en del skytjenester) hvor leverandøren tilbyr faste vilkår og kunden i liten eller ingen grad kan påvirke leverandørens ansvar. Kunden må likevel ha god kunnskap om hvilke sikkerhetstiltak leverandøren ivaretar, og hva kunden selv må sørge for.

Hjelp til gjennomføring - Veiledning om offentlige anskaffelser

Direktoratet for forvaltning og økonomistyring (DFØ) er fagorgan for anskaffelser i offentlig sektor. De har blant annet veiledning om informasjonssikkerhet og personvern i IKT-anskaffelser.

Veileder om ivaretakelse av sikkerhet i offentlige anskaffelser er publisert av Nærings- og fiskeridepartementet og Forsvarsdepartementet.