Om sikkerhetstiltak

Sikkerhetstiltak er sentralt innen arbeidet med informasjonssikkerhet. Denne artikkelen inneholder grunnleggende fagkunnskap om sikkerhetstiltak, som er nyttig å kjenne til når man jobber med styring av informasjonssikkerhet.

1. Sikkerhetstiltak er en viktig måte å håndtere risiko på

Risiko kan som kjent håndteres på ulike måter. Risiko kan unngås ved å ikke utføre oppgaver som er opphavet til risiko, eller ved å utføre oppgaver og levere tjenester på andre måter. Risiko kan deles med andre, for eksempel gjennom en forsikringsavtale. Risiko må også ofte aksepteres for å få utført nødvendige oppgaver.

Innen informasjonssikkerhet er det svært viktig å etablere og forvalte varige tiltak som reduserer risiko, slik at virksomheten kan utføre sine oppgaver og levere tjenester på en god måte. Slike varige tiltak reduserer risiko ved å redusere konsekvenser av uønskede hendelser eller sannsynligheten for at de inntreffer. Det er disse varige tiltakene vi som regel omtaler som sikkerhetstiltak.

I denne veiledningen benytter vi begrepet sikkerhetstiltak. Informasjonssikkerhetstiltak ville kanskje være et mer presist og korrekt begrep, men kortformen er godt innarbeidet og forståelig for de fleste.

Begrepet sikringstiltak benyttes i mange sammenhenger synonymt med sikkerhetstiltak.

Et sikkerhetstiltak er noe som etableres og forvaltes. Det kan dokumenteres og stå på en liste eller inngå i en oversikt over en virksomhets etablerte sikkerhetstiltak, og man bør kunne peke på en navngitt person eller funksjon som har ansvaret for å forvaltning.

2. Generelt om tiltak i risikostyring og internkontroll

Et tiltak er noe som iverksettes for å oppnå noe – nå et mål eller oppfylle et krav.

Eksempler på dette er:

- Endre på måten oppgaver utføres på for å unngå risiko

- Etablere nye varige tiltak

- Gjennomføre strakstiltak i påvente av etablering av nye varige tiltak

- Korrigere feil og svakheter i eksisterende varige tiltak

- Endre og forbedre eksisterende varige tiltak

- Inngå en avtale for å dele risiko

Noen tiltak er engangstiltak, når de er gjennomført er man ferdig. Andre er varige tiltak som etableres for å virke så lenge man har en oppgave å utføre eller en tjeneste å levere.

Varige tiltak som etableres for å endre eller redusere risiko, kan vi kalle risikomodifiserende eller risikoreduserende tiltak. På engelsk er det vanlig å bruke begrepet control for slike varige tiltak for å modifisere risiko. Innen informasjonssikkerhet benyttes ofte de mer spesifikke begrepene security control eller information security control. Dette tilsvarer de norske begrepene sikkerhetstiltak og informasjonssikkerhetstiltak.

Begrepene control og tiltak benyttes på tvers av disipliner for internkontroll og håndtering av risiko. Det er for eksempel vanlig å benytte privacy control for personverntiltak.

Man kan også gjerne kalle mesteparten av innholdet i ISO/IEC 27001 (bortsett fra Annex A) for management controls – tiltak for effektiv risikostyring. For eksempel risikostyringsprosessene som benyttes i virksomheten. Dette kan kalles ledelsestiltak, systemrettede tiltak eller styringstiltak på norsk. Styringsaktivitetene som beskrives i denne veiledningen er slike styringstiltak.

Tiltak innenfor forskjellige deler av en virksomhets helhetlige internkontroll kan overlappe og virke sammen på forskjellig vis. Brannsikring som HMS-tiltak som skal sikre liv og helse, kan være sammenfallende med sikkerhetstiltak som skal sikre informasjonssystemer mot brann.

Noen tiltak er veldig spesifikke og påvirker en risiko direkte. Andre påvirker flere risikoer indirekte eller i mindre grad. Dette omtales som control precision på engelsk.

3. Sikkerhetstiltak i standarder for informasjonssikkerhet

Flere anerkjente standarder for styring av informasjonssikkerhet benytter sammenfallende definisjoner av security control. Vi ser her kort på to av disse, slik at de kan ses i sammenheng med vår bruk av begrepet sikkerhetstiltak.

ISO/IEC 27001 beskriver bruk av security controls for behandling av informasjonssikkerhetsrisiko. 27000-serien benytter i noen tilfeller information security control. Security control er et godt innarbeidet faguttrykk på engelsk og benyttes i samme betydning i de fleste anerkjente standarder og rammeverk på informasjonssikkerhetsområdet.

ISO/IEC 27000:

control: measure that is modifying risk Note 1 to entry: Controls include any process, policy, device, practice, or other actions which modify risk. Note 2 to entry: It is possible that controls not always exert the intended or assumed modifying effect.Legg merke til at ISOs definisjon i utgangspunktet kan leses slik at den inkluderer engangstiltak, mens katalogen med sikkerhetstiltak i Annex A inneholder varige tiltak.

ISO benytter begrepet control for behandling av risiko i alle sine risikostyringsstandarder, på tvers av disipliner.

En av beskrivelsene som benyttes i føderal forvaltning i USA er:

Det som tydeliggjøres av denne beskrivelsen, er at en virksomhet etablerer sikkerhetstiltak både for å behandle risiko etter egne vurderinger, og for å ivareta pålagte krav. Det finnes tilfeller hvor lovverk og avtalemessige forhold stiller spesifikke krav til sikkerhetstiltak – tiltak som skal etableres uavhengig av virksomhetens egen vurdering av risiko.

4. Begrepet «tiltak» på norsk

Det er ikke alltid enkelt å kommunisere om tiltak. Det oppstår forvirring ettersom noen bruker en direkte fornorskning av control til kontroll. Andre finner det mer naturlig å oversette til tiltak.

Begrepet kontroll benyttes iblant om en spesifikk type tiltak – kontrolltiltak – de tingene man gjør jevnlig for å kontrollere etterlevelse. Det er ikke det samme som et generelt varig tiltak for å modifisere risiko, som begrepet control i denne sammenhengen egentlig betyr.

En annen årsak til forvirring er at vi på norsk ofte benytter ordet tiltak i en bredere sammenheng enn control. Vi bruker begrepet tiltak for

- ulike engangstiltak for å unngå eller dele risiko

- aktivitetene som gjennomføres for å etablere et varig sikkerhetstiltak

- aktiviteter for å utbedre forholdene når man det har blitt oppdaget feil, avvik eller mangler i styringsaktivitetene eller i etablerte sikkerhetstiltak. I ISO/IEC 27001 kalles dette corrective action.

I tillegg bruker vi begrepet tiltak om større sammensatte prosjekter, for eksempel for å forbedre en mange av virksomhetens eksisterende sikkerhetstiltak. Slike forbedringstiltak, eller forbedringsprosjekter, kan både bestå av etablering av nye sikkerhetstiltak og utbedring av eksisterende sikkerhetstiltak – eller avvikling av sikkerhetstiltak.

Vi anbefaler at å være bevisst på denne den varierende bruken av begrepet tiltak på norsk, og at virksomheten er spesielt tydelig i kommunikasjonen rundt valg og etablering av varige sikkerhetstiltak.

5. Varige tiltak i anerkjente tiltaksbanker

La oss se på et eksempel:

Risikovurdering av et informasjonssystem viser høy risiko for flere uønskede hendelser på grunn av høy sårbarhet, fordi et stort antall kjente sårbarheter varslet av programvareleverandører ikke er patchet.

Tiltak: installere sikkerhetspatcher på systemet.

Dette er et engangstiltak. I dette eksempelet vil tiltaket redusere risiko på kort sikt, mens det på lengre sikt må antas å ha liten verdi, ettersom nye tekniske sårbarheter etter hvert blir avdekket og gjort kjent.

Det vil derfor være mer hensiktsmessig å få på plass gode prosesser for kontinuerlig oppfølging av kjente tekniske sårbarheter i programvare og utstyr som virksomheten benytter. Det er et slikt varig tiltak du finner i referansekatalogen i ISO/IEC 27001 Annex A.

I vårt enkle eksempel vil umiddelbar patching også være aktuelt – som strakstiltak for å redusere sårbarheten og i påvente av etablering av varige tiltak.

Når det er snakk om å redusere risiko ved å etablere sikkerhetstiltak er det som regel slike varige tiltak vi tenker på. Stort sett alle sikkerhetstiltak i anerkjente tiltaksbanker er av denne typen.

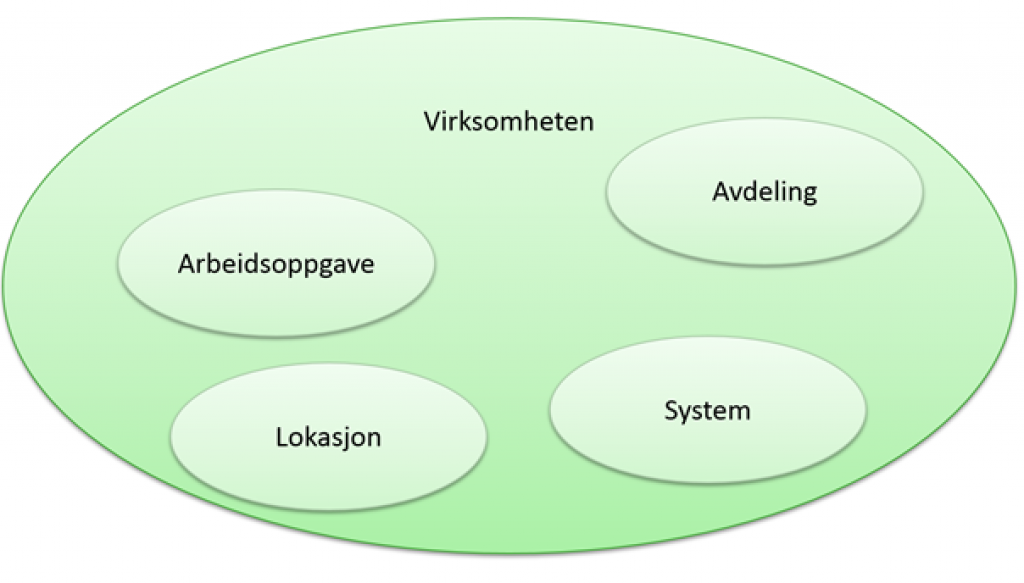

6. Virkeområde

Sikkerhetstiltak har forskjellige virkeområder – området hvor tiltaket har effekt.

Noen sikkerhetstiltak inngår i sentrale prosesser som gjelder for hele virksomheten, andre etableres for ett bestemt informasjonssystem. Tiltak kan etableres for en bestemt oppgave eller tjeneste, for en organisatorisk enhet, eller for å sikre en bestemt fysisk lokasjon.

Det er viktig å være bevisst hvilket virkeområde et tiltak har. Det kan være uheldig å tro at et tiltak har effekt et sted dersom det ikke har det, og det vil være fornuftig å bruke ressurser på tiltak bare der det er behov for dem.

7. Gruppering og oversikt

Det finnes flere måter å gruppere eller kategorisere sikkerhetstiltak på. Dette kan være nyttig i flere sammenhenger – spesielt når det ved håndtering av risiko skal vurderes hvilke tiltak som vil være mest hensiktsmessige og kostnadseffektive for å redusere risiko.

7.1 Formål med sikkerhetstiltak

Det kan skilles mellom tiltak som har som formål å forebygge uønskede hendelser, tiltak som skal oppdage og avdekke hendelser, og tiltak som skal benyttes i respons på hendelser som er under utvikling eller har funnet sted.

Et eksempel på slik gruppering er:

- forebygge

- oppdage

- reagere

Dette er en grovsortering, og det er ikke uvanlig at ett tiltak bidrar på tvers av disse kategoriene.

Virksomheter bør regne med at de kommer til å oppleve hendelser som kan påvirke informasjonssikkerheten. Mange regner også med at de allerede er utsatt for sikkerhetshendelser som de ennå ikke har oppdaget, for eksempel ved at angripere har tilgang til nettverk og systemer. Det kan være nyttig å se på hvordan egne ressurser brukes. Brukes de primært til å forsøke å forebygge hendelser? Eller er virksomheten også i stand til å oppdage og håndtere hendelsene på en god måte? Det siste kan i mange tilfeller være mer kostnadseffektivt enn å ha ambisjon om å hindre alt, og styre det meste av ressurser inn på det. Dette er viktige aspekter å ha med seg når det i ved håndtering av risiko skal vurderes hvor hensiktsmessige forskjellige sikkerhetstiltak er.

7.2 Type sikkerhetstiltak

Det er også mulig å gruppere tiltak etter type. For eksempel slik:

- organisatoriske tiltak (eksempelvis roller og ansvar, retningslinjer, prosedyrer og rutiner)

- menneskelige tiltak (kompetanse og kultur)

- tekniske tiltak (eksempelvis IKT-løsninger, skap, dører, rom, bygninger)

Tiltakstypene over er generelle, og ikke spesielle for informasjonssikkerhet. De er relevante for alle områder virksomhetens samlede internkontroll i utgangspunktet skal dekke. Et tiltak kan virke inn på flere internkontrollområder.

Ved håndtering av risiko er det nyttig å tenke på tiltakstyper i den innledende refleksjonen over hvilke typer tiltak som er hensiktsmessig å velge, før man går mer i detalj.

7.3 Tiltaksområder

En tredje nyttig gruppering kan være tiltaksområde. Dette er "familier" av sikkerhetstiltak som henger sammen, ofte knyttet til en felles tiltaksleverandørs ansvarsområde.

Inndelingen kan gjøres på forskjellige måter. På overordnet nivå kan én slik inndeling være:

- føringer fra ledelsen (policy og retningslinjer)

- arbeidsrutiner hos dem som utfører oppgavene

- kompetanse og kultur hos dem som utfører oppgavene

- personaladministrasjon

- tilgangsstyring

- driften av IKT-løsningene

- fysiske forhold der arbeidsoppgavene utføres

- fysiske forhold der IKT-infrastruktur er plassert

- anskaffelser og oppfølging av leverandører

- beredskapsplaner og -rutiner

Mange virksomheter vil ha ansvarlige for sikkerhetstiltak innenfor en rekke av disse områdene. Vi kaller dem tiltaksleverandører, og slike tiltaksleverandører kan være interne eller eksterne. Dersom de er eksterne, vil en virksomhet normalt ha en person eller organisatorisk enhet internt som fungerer som et bindeledd mot de eksterne. Dette er spesielt vanlig ved utkontraktering av områder som IKT-drift og bygningsdrift.

I tillegg vil de som er ansvarlig for en oppgave, en tjeneste eller et informasjonssystem, selv kunne være ansvarlig for sikkerhetstiltak på flere av tiltaksområdene.

7.4 Sikkerhetsmål

En annen måte å gruppere sikkerhetstiltak på er etter sikkerhetsmål. Sikkerhetsmål kan defineres for bestemte funksjoner og nivå i en virksomhet.

Bruk av sikkerhetsmål kan lette kommunikasjonen mellom risikoeiere og tiltaksleverandører. Risikoeiere kan i sin håndtering av risiko utforme behov eller krav på et overordnet nivå. Behovene blir utformet som sikkerhetsmål for tiltaksområder. Tiltaksleverandører foreslår og tilbyr konkrete sikkerhetstiltak for å understøtte sikkerhetsmålene.

Ved slik bruk av sikkerhetsmål er det verdt å merke seg forskjellen på virksomhetens overordnede mål for informasjonssikkerhet og de sikkerhetsmål som etableres for ulike tiltaksområder. De førstnevnte bør være nedfelt i virksomhetens policy for informasjonssikkerhet, og gir sammen med kriterier for å akseptere risiko en retning for alt arbeid med informasjonssikkerhet. Sikkerhetsmål for ulike tiltaksområder kan benyttes som et redskap på veien mellom risikovurderinger og detaljerte sikkerhetstiltak.

7.5 Tiltaksbanker

Tiltaksbanker grupperer tiltak på forskjellige måter – tiltaksområder, sikkerhetsmål og forskjellige andre strukturer benyttes. Dersom en virksomhet gjennomgående benytter en bestemt tiltaksbank, kan det være hensiktsmessig å sortere virksomhetens tiltak på samme måte som i tiltaksbanken.

8. Dokumentasjon av sikkerhetstiltak

En virksomhet bør ha tilstrekkelig dokumentasjon av sikkerhetstiltak. Hva som er tilstrekkelig dokumentasjon, vil variere. Organisasjoner av forskjellig størrelse og kompleksitet på virksomhetsprosesser og IKT-systemer vil ha forskjellige behov.

Element som kan inngå i slik dokumentasjon, er for eksempel:

- beskrivelse av sikkerhetstiltaket

- virkeområde

- hvem som er ansvarlig for tiltaket (tiltaksleverandør)

- status (for eksempel planlagt/etablert/utfasing)

- referanse til hvorfor tiltaket er etablert (risiko/krav)

8.1 Referanse til tiltaksbank

Dersom tiltaket er hentet fra en ekstern tiltaksbank, kan det være hensiktsmessig å dokumentere en referanse til denne. Det kan være nyttig når man følger med på oppdateringer av tiltaksbanken. Det kan også være nyttig for å ha et felles referansepunkt i kommunikasjon med andre.

8.2 Detaljeringsgrad

Sikkerhetstiltak kan være snevre og detaljerte, eller mer overordnet.

Se for eksempel tiltakene i Annex A i ISO/IEC 27001. De varierer i detaljeringsgrad. A.12.2.1 Controls against malware kan anses for å være på tilsvarende nivå som A.12.4 Logging and monitoring. Men sistnevnte er en samlebetegnelse for fire understøttende sikkerhetstiltak, hvorav A.12.4.4 Clock synchronisation er ganske detaljert.

Det er i det hele tatt mange måter å beskrive sikkerhetstiltak på – både i måten de deles opp i forskjellige sikkerhetstiltak, og detaljeringsgraden det legges opp til.

8.3 Risikoeiere og tiltaksleverandører

Risikoeiere og tiltaksleverandører vil ha forskjellige behov for dokumentasjon av sikkerhetstiltak. Disse behovene kan skisseres slik:

Risikoeier

- Oversikt

- Hva inngår i fellessikringen?

- Hva er tilgjengelig tilleggssikring?

- Tiltaksstyrke

Tiltaksleverandør

- Oversikt

- Detaljer om implementering

- Tekniske detaljer

- Referanse til tiltaksbanker

- Referanse til detaljer i regelverk

God kommunikasjon om risiko og sikkerhetstiltak mellom risikoeiere og tiltaksleverandører er viktig for å få velfungerende forvaltning av sikkerhetstiltakene. Det bør gjøres en vurdering av hvilke behov virksomheten har, og sørge for at det er tilstrekkelig og hensiktsmessig dokumentasjon av sikkerhetstiltak. Legg spesiell vekt på å få på plass beskrivelser som kommuniserer godt til risikoeiere som skal ta beslutninger om håndtering av risiko.

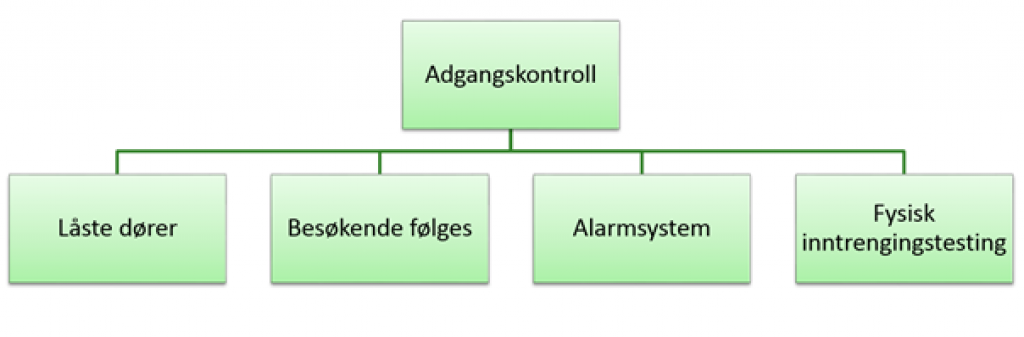

8.4 Overordnede tiltak og detaljtiltak

En måte å håndtere de forskjellige behovene for dokumentasjon og kommunikasjon kan være å dokumentere sikkerhetstiltakene i form av overordnede tiltak og detaljtiltak.

- Overordnede tiltak: overordnet beskrivelse av sikkerhetstiltak som er egnet til å gi risikoeiere god oversikt

- Detaljtiltak: detaljerte sikkerhetstiltak som er egnet til å støtte tiltaksleverandørers oppfølging og spesielle behov i forbindelse med vurdering av spesifikke risikoer

Et veldig enkelt eksempel som kan illustrere en slik inndeling er det overordnede tiltaket Adgangskontroll, med en del detaljtiltak under:

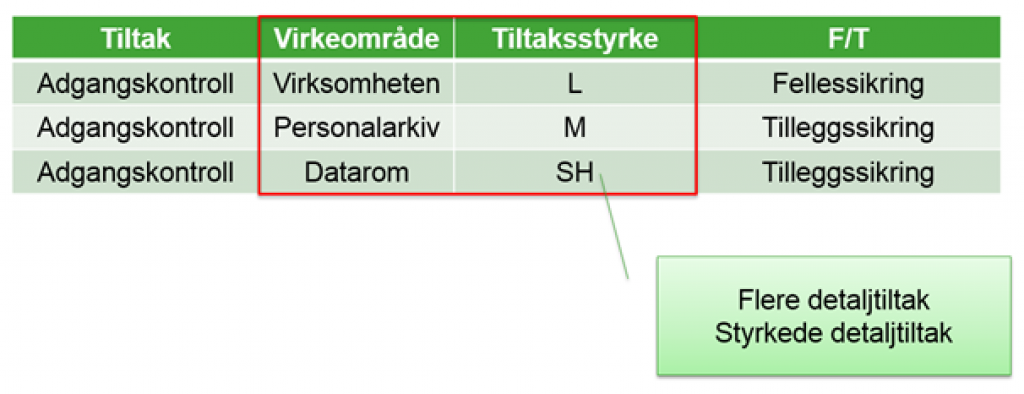

En slik inndeling gjør det mulig å ha ulike varianter av samme overordnede tiltak, med ulik tiltaksstyrke, hvor forskjellen er detaljtiltakene som inngår i det overordnede tiltaket.

Et eksempel på dette kan illustreres slik:

Beskrivelsen i dette eksempelet kan være tilstrekkelig for å dekke behovet til de fleste risikoeierne i en virksomhet. Når det er behov for å gå ned i detaljene – for eksempel i forbindelse med analyse av spesifikke risikoer – kan tiltaksleverandøren bidra med nødvendige detaljer og ekspertise.